Prevenir el fraude de identidad y sintético en préstamos al consumo

Publicado el: 2026-04-11 14:56:32

El fraude de identidad en los préstamos al consumo afecta a más de un área de riesgo. Genera exposición reputacional, aumenta las pérdidas por fraude y añade riesgo crediticio al negocio.

Los controles de identidad débiles también afectan a las personas detrás de los datos. Las víctimas cuyas identidades se usan para solicitar préstamos afrontan estrés, disputas y un proceso largo de recuperación.

Si no prestas, no expones a nadie a esa situación. Si sí prestas, la lógica de decisión tiene que separar a un solicitante real de una identidad robada, sintética o reutilizada antes de mover los fondos.

Cómo prevenir el fraude de identidad

Conoce a tu cliente

Asegúrate de que existan procedimientos de KYC. Verifica la identidad, confirma la exactitud de la información proporcionada y comprueba que el registro se mantenga estable en el tiempo, no solo válido en un punto del flujo de alta. Por ejemplo, un nombre, fecha de nacimiento, dirección y número de teléfono pueden parecer correctos al introducirse, pero el mismo perfil puede fallar cuando se contrasta con datos de buró, registros bancarios y solicitudes anteriores. La identidad sintética suele pasar controles sencillos y fallar cuando los datos empiezan a discrepar en los bordes. Por eso importan los campos estables, el uso repetido de los mismos datos de contacto y un historial coherente.

Usa verificaciones biométricas

Cuando sea viable, realiza una comparación facial entre el solicitante y el documento de identidad. Para verificaciones remotas en una app, utiliza detección y verificación de liveness. Esto ayuda a distinguir a un usuario real de una imagen copiada, una reproducción en pantalla o una foto sostenida frente a una cámara. También detecta casos en los que un estafador usa un documento de identidad robado con la cara de otra persona, o cuando una sola imagen se reutiliza en múltiples solicitudes.

Usa plataformas de verificación de datos

Utiliza plataformas de verificación de datos para validar la información del cliente, como identidad, dirección, número de teléfono y correo electrónico. Estos servicios ayudan a comprobar si el perfil es coherente en múltiples fuentes, que es donde las identidades fabricadas suelen empezar a desmoronarse. La buena práctica consiste en comparar los campos con registros independientes y luego buscar contradicciones. Por ejemplo, una dirección puede coincidir con una calle válida pero fallar frente a datos postales, un correo electrónico puede ser real pero de creación reciente y un número de teléfono puede estar activo pero no corresponder con la región declarada.

Verifica las direcciones

Contrasta las direcciones del solicitante con bases de datos del servicio postal, facturas de servicios públicos o registros gubernamentales para confirmar su exactitud. Esto es útil porque los estafadores suelen reutilizar direcciones reales, probar propiedades abandonadas o emparejar un nombre de calle legítimo con un número de piso que no existe. Cuando la dirección es incorrecta, la entrega falla, la recuperación se ralentiza y el perfil resulta más difícil de rastrear.

Revisa los datos de teléfono y correo electrónico

Comprueba si el número y el correo tienen un historial normal, un formato coherente y coincidencia con otros registros. Los datos de contacto desechables, las regiones que no coinciden y las cuentas creadas recientemente son señales de alerta comunes. Por ejemplo, un número de móvil emitido ayer y un correo sin actividad previa pueden bastar para activar una revisión manual. Eso importa porque los estafadores suelen rotar datos de contacto nuevos para evitar la detección de reutilización.

Usa datos de terceros y proxy

Los datos de terceros y los datos proxy pueden mostrar si una identidad se comporta como una persona estable o como un perfil ensamblado. Las señales del dispositivo, el historial de direcciones, los patrones de transacción y otros registros externos suelen exponer incoherencias que una tarjeta de identificación falsa por sí sola no mostrará. Esto es una buena práctica porque los estafadores pueden copiar nombres y números de documento, pero les cuesta mantener alineadas todas las señales con el tiempo. Si el dispositivo cambia en cada sesión, el historial de direcciones es escaso y el instrumento de pago no encaja con el perfil declarado, el caso merece escrutinio.

Analiza los documentos físicos como parte de una revisión más amplia

Las tarjetas de identificación falsas pueden ser convincentes. Una tarjeta física puede superar una revisión visual rápida, pero eso no hace real la identidad. Las comprobaciones de documentos deben ir junto con las verificaciones de bases de datos, las comprobaciones biométricas y las señales de comportamiento. Si solo revisas la tarjeta, das margen a los estafadores para usar documentos falsificados, imágenes editadas o plantillas robadas que parecen correctas a simple vista y solo fallan cuando se contrastan con otros datos.

Usa redes sociales

Las redes sociales pueden apoyar la verificación de identidad. Comprueba si existe una presencia activa y si los datos enviados coinciden con los perfiles públicos. Trátalo como una señal más, no como una decisión por sí sola. Un perfil con antigüedad, nombre, ubicación y datos de contacto coherentes puede respaldar el caso, mientras que un perfil vacío o creado recientemente puede generar dudas. Es útil porque los estafadores suelen omitir el historial digital normal o crear cuentas superficiales que no coinciden con el resto de la solicitud.

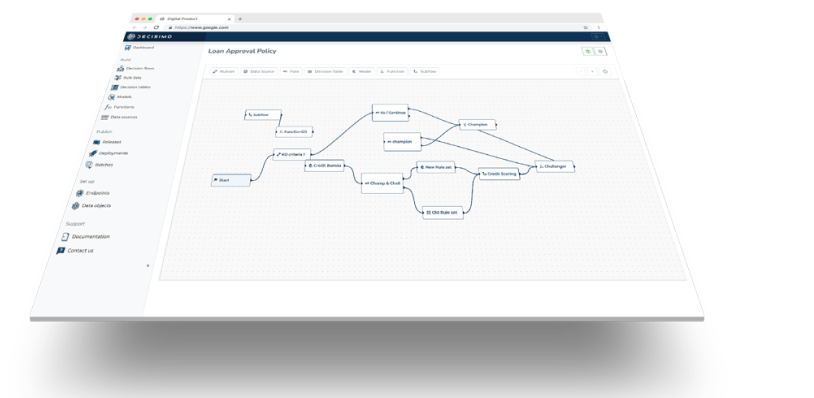

Usa plataformas de detección de fraude

Utiliza plataformas de detección de fraude para identificar a posibles estafadores. Estas plataformas analizan datos para encontrar patrones vinculados al fraude y pueden conectar señales que parecen inocuas de forma aislada. Por ejemplo, un fallo en la comprobación de un dispositivo puede no importar, pero fallos repetidos en los datos del dispositivo, la dirección y el contacto pueden apuntar a un ataque coordinado. Esto es una buena práctica porque el fraude rara vez aparece como un único error obvio en un campo.

Lleva un seguimiento de los cambios

Registra los cambios en la información del cliente. Los cambios repentinos pueden indicar fraude, especialmente cuando afectan a la dirección, los datos de contacto, el dispositivo o la cuenta bancaria. La buena práctica consiste en registrar quién cambió qué, cuándo cambió y qué más cambió al mismo tiempo. Si un estafador toma control de una cuenta, el primer movimiento suele ser cambiar los datos de contacto, sustituir los datos de pago y después impulsar una solicitud de préstamo o de retirada de efectivo.

Monitoriza la actividad

Supervisa la actividad del cliente para detectar acciones sospechosas. Los intentos fallidos repetidos, un comportamiento inusual del dispositivo y datos de solicitud incoherentes merecen revisión. Por ejemplo, un grupo de solicitudes desde el mismo rango de IP, la misma configuración de navegador o la misma huella de dispositivo puede revelar un abuso coordinado. Si no lo monitorizas, los estafadores pueden sondear tu flujo, probar puntos débiles y seguir reintentándolo hasta que una solicitud pase.

Mantente alerta

Vigila las señales de alarma que puedan indicar fraude. Establece un sistema de alerta temprana para que los analistas puedan revisar los casos antes de que se produzca la pérdida. Esto funciona mejor cuando las reglas son explícitas y están vinculadas a eventos observables, como campos de identidad que no coinciden, una velocidad repetida o la reutilización sospechosa de documentos. Sin eso, los estafadores aprovechan ciclos de revisión lentos y obtienen la aprobación antes de que nadie detecte el patrón.

Reporta la actividad sospechosa

Si sospechas de fraude, repórtalo a las autoridades. Conserva notas internas, trazas de decisión y pruebas de respaldo para que el caso pueda revisarse más adelante. Un buen registro facilita mostrar qué se comprobó, qué falló y por qué el caso fue rechazado o escalado. Si omites esto, pierdes trazabilidad y los estafadores pueden llevar el mismo patrón de identidad a la siguiente solicitud con menos fricción.

Estas medidas ayudan a prevenir y detectar el fraude de identidad en los préstamos al consumo. Los programas más sólidos combinan comprobaciones de documentos, verificación biométrica, datos de terceros, datos proxy y reglas que prueban si una identidad se mantiene coherente durante todo el recorrido de la solicitud. Si falta alguno de esos controles, los estafadores pueden aprovechar la brecha, reutilizar datos robados e impulsar solicitudes que parecen limpias en un paso y solo fallan cuando se aplica la lógica de decisión completa.