Private State Tokens en la antifraude online: qué cambian y dónde encajan

Publicado el: 2026-04-10 17:31:37

Por qué importan los Private State Tokens

La antifraude online tiene un problema. Las señales habituales son más débiles que antes. Las cookies de terceros están desapareciendo. Los navegadores reducen la superficie del fingerprinting. Las VPN, los servicios de relay y los dispositivos compartidos hacen que las comprobaciones de ubicación y dispositivo sean menos fiables. Los Private State Tokens responden a ese cambio.

Ofrecen a los sitios una forma de verificar señales de confianza sin exponer datos personales. Eso importa para el lending, el ecommerce, y cualquier flujo de trabajo en el que necesites decidir si un usuario es real, persistente, y de bajo riesgo. El objetivo no es identificar a una persona por su nombre. El objetivo es crear una señal de confianza determinista que pueda alimentar la lógica de decisión.

Para los equipos que construyen reglas antifraude, eso sirve. Añade otra entrada al conjunto de reglas, junto con los datos del dispositivo, las señales de email, los eventos de comportamiento, y el historial de transacciones. Bien usado, puede reducir falsos positivos y mejorar la calidad de la revisión.

Qué son los Private State Tokens

Los Private State Tokens son un mecanismo basado en el navegador para transferir una señal de confianza limitada entre sitios. Un sitio que ha observado un comportamiento legítimo del usuario puede emitir un token. Más adelante, otro sitio puede preguntar si el navegador conserva tokens de emisores en los que confía.

El punto clave es la privacidad. El token no es un perfil personal. No es una cookie de seguimiento. Es una señal criptográfica que puede respaldar una verificación anónima bajo reglas definidas.

Eso los diferencia del fingerprinting tradicional. El fingerprinting intenta inferir la identidad a partir de las características del navegador y del dispositivo. Los Private State Tokens reducen la necesidad de ese enfoque al ofrecer a los sistemas de decisión una señal más limpia que evaluar.

Cómo funciona el flujo

Un patrón habitual es el siguiente:

- Un usuario interactúa con un sitio de formas que indican un comportamiento legítimo.

- El sitio emite un token a través de la API del navegador.

- El token se almacena en el navegador en una forma que preserva la privacidad.

- Más adelante, otro sitio pregunta si el navegador conserva tokens válidos de emisores de confianza.

- Si el navegador los tiene, el sitio solicitante puede canjear o verificar la señal.

- El sitio receptor utiliza ese resultado como una entrada más en su lógica de decisión.

Esto no es un sistema de identidad independiente. Es una entrada de confianza. Esa distinción importa. No deberías usarlo como un único disparador de aprobación. Deberías usarlo como parte de un flujo de decisión más amplio que también compruebe reglas antifraude, política de producto, y umbrales de riesgo.

Dónde encaja en la antifraude online

Los Private State Tokens encajan mejor cuando necesitas responder a una pregunta: ¿este navegador está vinculado a un historial legítimo de una fuente de confianza?

1. Apertura de nuevas cuentas

La creación de cuentas es un objetivo habitual del fraude. Los bots crean cuentas falsas, prueban datos robados, y exploran flujos de alta débiles. Una señal de Private State Token puede ayudar a separar un navegador con historial real de compras de una sesión nueva y sospechosa.

En la práctica, esa señal puede reducir la fricción para usuarios de bajo riesgo y enviar los casos inciertos a una verificación adicional. No debería sustituir las comprobaciones de email, la inteligencia del dispositivo, la reputación de IP, ni las reglas de velocidad. Debería ir junto a ellas.

2. Solicitudes de préstamo

En lending, el valor está en reducir las pérdidas por fraude sin bloquear a solicitantes legítimos. Un prestamista puede usar el resultado del token como uno de los factores en la suscripción o el filtrado antifraude. Si el navegador tiene historial de confianza, la solicitud puede avanzar con menos fricción. Si no lo tiene, el flujo puede pedir una prueba más sólida.

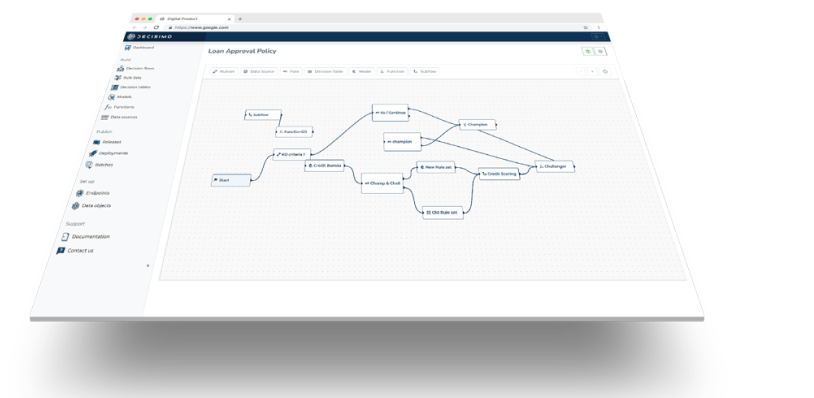

Esto es especialmente útil cuando el prestamista ya usa una toma de decisiones basada en reglas. El token puede convertirse en una condición del conjunto de reglas, por ejemplo: si la señal de navegador de confianza está presente, y el riesgo del dispositivo es bajo, y las comprobaciones de identidad se superan, entonces continuar con la revisión automatizada. Eso es determinista y auditable.

3. Checkout de ecommerce

Los equipos de ecommerce pueden usar la señal para identificar carritos sospechosos, intentos de account takeover, y abuso de pagos. Un navegador sin historial de confianza no es malo por defecto. Pero cuando esa señal aparece junto con picos de velocidad, datos de envío que no coinciden, o patrones de pago de riesgo, puede justificar una revisión o un rechazo.

Aquí es donde el token ayuda más. Mejora la confianza en la decisión sin exponer más datos personales de los necesarios.

Qué puede y qué no puede decirte

Los Private State Tokens son útiles porque son limitados. Te dicen algo sobre el historial de confianza del navegador. No te lo dicen todo.

Pueden ayudarte a:

- Detectar si un navegador tiene una interacción previa de confianza.

- Reducir la dependencia de señales de fingerprinting frágiles.

- Mejorar la triaje de riesgo en onboarding y checkout.

- Apoyar decisiones de step-up en motores de reglas.

No pueden decirte:

- Si un usuario es solvente por sí solo.

- Si una transacción es segura sin otras comprobaciones.

- Si una sesión del navegador está libre de todo riesgo de fraude.

- Si una persona debería ser aprobada sin revisión de política.

Esa limitación es una fortaleza. Los buenos sistemas antifraude usan señales acotadas. No pretenden que una sola señal resuelva todo el problema.

Cómo usar la señal en decisiones de lending

Si trabajas en lending, la señal del token puede dar soporte a tres áreas de la toma de decisiones.

Verificar la confianza en la identidad

Un historial de navegador de confianza puede respaldar la idea de que el solicitante es un usuario real, no un actor automatizado ni una cuenta desechable. Eso no prueba la identidad por sí solo. Sí aporta peso al caso cuando otras señales también se ven limpias.

Ajustar el riesgo de fraude

Puedes asignar el resultado del token a un score de fraude o a una rama del conjunto de reglas. Por ejemplo, un token de confianza puede reducir la probabilidad de revisión manual. La ausencia de token, o un canje inválido, puede llevar el caso a una ruta más estricta.

Apoyar el diseño de la oferta

Una vez que el solicitante supera las comprobaciones antifraude, puedes usar datos de comportamiento más amplios para dar forma a las ofertas. Eso debe mantenerse dentro de la política y de las restricciones de privacidad. La idea no es inferir rasgos personales. La idea es usar los datos de riesgo de forma responsable dentro de tu lógica de decisión.

Cómo usar la señal en la antifraude de ecommerce

Para los equipos de ecommerce, los Private State Tokens son más útiles cuando se combinan con otros controles antifraude.

Marcar sesiones de alto riesgo

Si el token falta y, además, la sesión muestra una alta velocidad, un patrón de dispositivo que no coincide, o un flujo de checkout inusual, el caso merece más atención. El token es una señal entre muchas. La decisión sale del conjunto completo de reglas.

Apoyar la detección de account takeover

El account takeover suele parecer un inicio de sesión familiar desde un contexto extraño. El historial de confianza del navegador puede ayudar a separar a un usuario legítimo que regresa de una automatización o de una sesión secuestrada. Esto es especialmente útil cuando se combina con el comportamiento de inicio de sesión y el historial de eventos de recuperación.

Reducir los falsos positivos

Un beneficio práctico es menos fricción para los buenos usuarios. Cuando un cliente tiene una señal de navegador de confianza y no hay otros marcadores de riesgo, el sistema puede evitar comprobaciones adicionales innecesarias. Eso mejora la conversión y reduce la carga de soporte.

Cómo usar Private State Tokens en un motor de decisión

Si tu equipo usa un motor de decisión, trata el token como una fuente de datos externa. No codifiques supuestos en la lógica de la aplicación. Modela la señal en reglas.

Un patrón sencillo es:

- Comprobar la presencia del token.

- Verificar la confianza del emisor.

- Validar la respuesta de canje.

- Combinar el resultado con las comprobaciones de dispositivo, email, IP, y comportamiento.

- Dirigir el caso a aprobar, revisar, o rechazar.

Eso mantiene la lógica explicable. También facilita los cambios de política. Si más adelante decides que solo ciertos emisores cuentan para determinados productos, puedes actualizar el conjunto de reglas sin reconstruir el flujo.

Para los equipos que ya usan reglas básicas o scorecards, esto encaja de forma natural. El token se convierte en una entrada estructurada con un peso claro y un resultado claro.

Notas operativas y de cumplimiento

Que preserve la privacidad no significa que esté libre de riesgo. Aun así necesitas definir cómo almacenas los resultados de los tokens, quién puede consultarlos, y durante cuánto tiempo los conservas. También debes documentar el papel que desempeña la señal en la toma de decisiones.

Desde una perspectiva de gobernanza, eso implica tres cosas:

- Mantener la versión de la regla.

- Registrar la comprobación del token en el rastro de decisión.

- Separar la señal de confianza de los datos personales siempre que sea posible.

Eso ofrece a tus equipos de riesgo y cumplimiento algo que pueden auditar. También te ayuda a responder una pregunta básica: ¿por qué este caso fue aprobado, revisado, o rechazado?

Consejos prácticos para el despliegue

Empieza poco a poco. Añade la señal a un flujo de decisión, no a todos. Mide el impacto en las tasas de aprobación, las tasas de revisión manual, las pérdidas por fraude, y los falsos positivos. Compara los casos con y sin la señal.

Vigila la cobertura de emisores. Una señal de confianza solo ayuda si una parte suficiente de tus usuarios tiene historial con emisores que aceptas. Comprueba también la latencia y la gestión de fallos. Si la comprobación falla, tu flujo debe seguir tomando una decisión determinista.

Esa es la forma correcta de diseñar cualquier lógica de decisión. El sistema debe seguir funcionando cuando falta una entrada.

Conclusión

Los Private State Tokens no reemplazarán a los equipos antifraude ni a la política de suscripción. Sí ofrecen una forma más limpia de verificar la confianza a nivel de navegador sin recurrir al fingerprinting invasivo.

Para prestamistas y equipos de ecommerce, el valor es simple. Mejores señales. Menos fricción. Una lógica de decisión más auditable.