Construir competencia antifraude sin perder el control de tus datos

Publicado el: 2026-04-11 18:32:28

Los equipos de fraude se enfrentan a una elección práctica. Pueden comprar la capacidad antifraude como una caja negra gestionada, o pueden desarrollar internamente la competencia antifraude central y usar fuentes de datos externas cuando sea necesario. Ambos caminos pueden funcionar, pero con el tiempo conducen a resultados muy distintos.

El principal riesgo del modelo centrado en la compra no es solo la dependencia del proveedor. Es la dependencia de los datos. Muchos proveedores antifraude enriquecen los eventos brutos con señales de dispositivo, identidad, comportamiento, red y consorcio. Esos datos enriquecidos se convierten en el activo más valioso del stack porque mejoran la detección, la revisión de casos, el ajuste de reglas y el rendimiento de los modelos. Si esos datos permanecen dentro del entorno del proveedor, tu equipo no posee por completo el historial de decisiones que dio forma a aprobaciones, rechazos e investigaciones. Exportarlos después suele ser incompleto, costoso o imposible al nivel de detalle que necesitas.

Por eso la competencia antifraude debe tratarse como una capacidad operativa a largo plazo. Puedes comprar datos, señales y servicios especializados. Pero tu empresa debería controlar la lógica de decisión, los trazos de decisión y el historial de eventos enriquecidos que se usan para evaluar el riesgo de fraude.

Si estás diseñando o reconstruyendo esta capacidad, empieza por el recorrido del cliente. El fraude no ocurre en un solo lugar. Aparece en puntos débiles del onboarding, el inicio de sesión, los cambios de perfil, los pagos, las retiradas, las solicitudes de préstamo, la recuperación de cuenta y las interacciones con soporte. El objetivo es identificar esos puntos débiles, definir cómo es el comportamiento normal, detectar pronto el comportamiento anómalo y enrutar cada evento importante a través de reglas deterministas que puedan supervisarse, auditarse y modificarse con rapidez.

Construir vs. comprar la capacidad antifraude

La mayoría de las empresas no eligen entre construirlo todo y comprarlo todo. La cuestión práctica es qué conviene poseer y qué conviene obtener de terceros.

Qué te aporta comprar

- Acceso rápido a señales de fraude como inteligencia de dispositivos, riesgo de IP, perfilado de email, datos de consorcio y verificaciones de identidad.

- Despliegue inicial más rápido si el proveedor ofrece reglas preconfiguradas, flujos de trabajo y scoring de riesgo.

- Cobertura especializada para patrones de ataque que tu equipo no ha visto antes.

- Soporte operativo para equipos con experiencia limitada en fraude.

Lo que comprar suele costarte

- Lógica opaca si el proveedor devuelve solo una puntuación o una recomendación.

- Ciclos de cambio lentos cuando tu equipo necesita ayuda del proveedor para actualizar reglas o flujos de decisión.

- Dependencia de los datos cuando los datos antifraude enriquecidos se almacenan en la plataforma del proveedor y no pueden exportarse en un formato utilizable.

- Trazabilidad débil si los analistas no pueden inspeccionar los motivos exactos detrás de una decisión.

- Altos costes de cambio cuando los flujos de trabajo centrales dependen de objetos, API y estructuras históricas de datos específicas del proveedor.

El modelo operativo más sólido suele ser este: comprar señales externas y poseer la capa de decisión. Eso significa que tu empresa recopila eventos brutos y enriquecidos, almacena trazos de decisión y evalúa el riesgo usando una plataforma flexible de reglas. Los proveedores siguen siendo sustituibles. Tu lógica antifraude, no.

Para una visión práctica de las fuentes de datos que pueden alimentar esta capa, consulta Fuentes de datos que puedes usar y Integrar fuentes de datos externas en Decisimo.

Por qué la propiedad de los datos importa más de lo que muchos equipos esperan

Los programas antifraude mejoran mediante bucles de retroalimentación. Recopilas datos de eventos, ejecutas reglas, revisas resultados, confirmas fraude o falsos positivos y refinás la lógica de decisión. Ese ciclo solo funciona bien si conservas la evidencia subyacente.

Los datos antifraude más valiosos rara vez son el formulario de solicitud original o la petición de transacción por sí solos. El valor real está en los datos enriquecidos asociados a esos eventos:

- Huella del dispositivo y consistencia del dispositivo a lo largo del tiempo

- Historial de direcciones IP, geolocalización, ASN, señales de proxy, VPN y hosting

- Antigüedad del email, calidad del dominio, exposición en brechas y rasgos de entregabilidad

- Patrones de comportamiento como velocidad de escritura, recorrido de navegación y tiempo de completado de formularios

- Patrones de velocidad entre cuentas, identidades, dispositivos e instrumentos de pago

- Análisis de enlaces entre solicitudes, beneficiarios, direcciones y números de teléfono

- Resultados de decisiones, disposiciones de analistas y retroalimentación de contracargos o fraude confirmado

Si un proveedor controla esos datos, tu equipo no puede responder fácilmente a preguntas básicas. ¿Qué señales importaron más en el fraude confirmado? ¿Qué reglas generaron falsos positivos? ¿Qué patrón de ataque apareció en los últimos 30 días? ¿Qué cambió después de que se pusiera en marcha un nuevo flujo de onboarding?

Poseer este historial de eventos te permite mejorar los controles con el tiempo. También importa para la auditabilidad. Si automatizas decisiones que afectan al acceso, los pagos, la concesión de préstamos o el onboarding, necesitas trazos de decisión que muestren qué datos se evaluaron, qué reglas se activaron y por qué se llegó al resultado final. Para más información, consulta Trazar modelos y decisiones.

Cómo gestionar el antifraude como una función operativa disciplinada

Las operaciones antifraude sólidas empiezan con un mapa, no con un modelo. Primero mapea el recorrido del cliente. Después define dónde puede entrar el fraude, cómo es el comportamiento normal, cómo es el comportamiento anómalo y qué evidencia necesitas recopilar en cada etapa.

1. Mapea el recorrido del cliente como hitos

Divide el recorrido en hitos observables. La lista exacta depende de tu modelo de negocio, pero un flujo típico incluye:

- Inicio de sesión

- Página de aterrizaje o apertura de la app

- Inicio de registro

- Envío de email o teléfono

- Envío y verificación de OTP

- Carga de documento de identidad

- Completado de face match

- Introducción de la dirección

- Vinculación de cuenta bancaria o tarjeta

- Envío de la solicitud

- Activación de revisión manual

- Aprobación o rechazo

- Primera transacción, desembolso o retirada

- Inicio de sesión desde un nuevo dispositivo

- Restablecimiento de contraseña o recuperación de cuenta

- Cambio de perfil, cambio de beneficiario o cambio de destino de pago

Cada hito debe generar un evento estructurado. Ese evento debe incluir identificadores del cliente, marca temporal, datos del dispositivo, datos de red, datos de sesión, metadatos de la solicitud, atributos del payload y el resultado de cualquier verificación externa.

2. Define el comportamiento normal y anómalo

No puedes detectar comportamiento anómalo si antes no defines el comportamiento normal de una manera medible. El comportamiento normal no es una idea vaga. Es un conjunto de rangos y patrones observados vinculados a la etapa del recorrido.

Ejemplos:

- Un nuevo solicitante suele tardar cierto tiempo en pasar del registro a la verificación OTP.

- La mayoría de los usuarios legítimos completan los campos del formulario con un patrón humano, no en una ráfaga automatizada de menos de un segundo.

- Un cliente recurrente suele iniciar sesión desde un dispositivo, una geografía y un patrón horario conocidos.

- Los cambios de cuenta bancaria y las solicitudes de pago normalmente no ocurren con segundos de diferencia.

El comportamiento anómalo puede incluir:

- Tiempos muy cortos entre hitos, lo que sugiere automatización o ataques mediante scripts

- Solicitudes repetidas desde un mismo dispositivo con pequeños cambios de identidad

- Gran discrepancia entre la identidad declarada, el perfil del dispositivo y el perfil de red

- Muchas cuentas vinculadas a un mismo teléfono, tarjeta, rango de IP o patrón de dirección

- Cambio brusco de comportamiento tras señales de toma de cuenta

- Datos de documento, selfie, email y dispositivo que no encajan entre sí

Para ejemplos específicos de lending, consulta Prevenir el fraude de identidad y sintético en consumer lending y Lógica de decisión antifraude para consumer lending / BNPL.

3. Recopila detalles técnicos completos, no solo resultados de negocio

Muchos equipos registran que un usuario fue aprobado, rechazado o remitido. Eso no basta. Para mejorar los controles antifraude, necesitas los detalles técnicos detrás de cada evento.

Como mínimo, recopila:

- Marcas temporales de cada hito

- Deltas de tiempo entre hitos

- Identificadores de dispositivo, huella del dispositivo, navegador, sistema operativo, versión de la app y características de pantalla

- Señales de red como IP, ASN, indicadores de proxy o VPN, geolocalización y tipo de conexión

- Atributos de identidad enviados por el usuario y cualquier variante verificada

- Señales de comportamiento cuando estén disponibles, incluyendo velocidad de interacción y secuencia de eventos

- Respuestas de datos externos completas, no solo la puntuación final

- Resultados de reglas, incluyendo qué reglas se activaron y sus valores de entrada

- Decisiones de analistas y etiquetas finales de fraude

Aquí es donde fallan muchos programas. Solo recopilan puntuaciones del proveedor y estados finales. Eso elimina el detalle necesario para ajustar reglas, comparar proveedores o reconstruir decisiones más adelante.

Usa el tiempo como señal de fraude

El tiempo entre etapas suele ser uno de los indicadores de fraude más infrautilizados. También es uno de los más fáciles de recopilar si el diseño de tus eventos es sólido.

Ejemplos de señales de tiempo útiles incluyen:

- Tiempo desde el inicio de la sesión hasta el registro

- Tiempo desde el registro hasta la verificación OTP

- Tiempo desde el inicio del formulario hasta su envío

- Tiempo entre la carga del documento de identidad y la finalización de la selfie

- Tiempo desde la creación de la cuenta hasta el primer intento de pago

- Tiempo desde el restablecimiento de contraseña hasta el cambio de destino de pago

- Tiempo entre intentos fallidos repetidos desde el mismo dispositivo o IP

Los ataques de fraude suelen dejar firmas temporales. Los bots son rápidos y consistentes. Las granjas de fraude pueden ser rápidas en algunas etapas y retrasarse en otras. Las tomas de cuenta suelen mostrar transiciones bruscas desde el inicio de sesión o el restablecimiento hacia cambios de cuenta de riesgo. La actividad de mulas puede agrupar acciones en ventanas cortas entre cuentas vinculadas.

Estos patrones deben alimentar reglas deterministas y tablas de decisión, no quedarse sin uso en los logs.

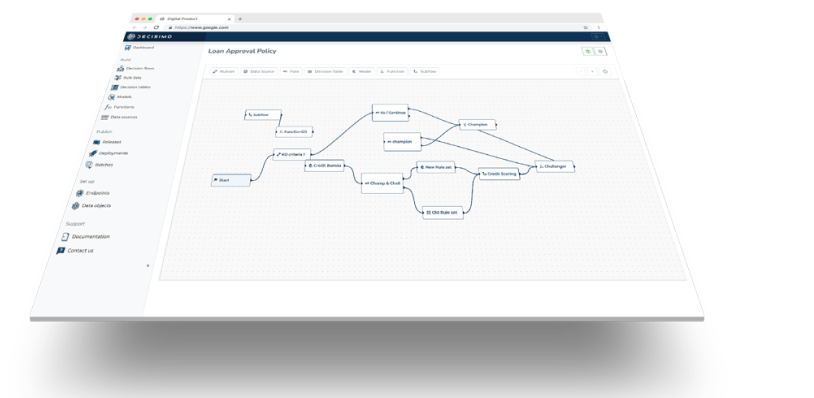

Evalúa cada etapa con un motor de decisión

Una vez que los eventos están estructurados, el siguiente paso es evaluar cada hito con lógica de decisión flexible. Aquí es donde un motor de decisiones o una plataforma de reglas de negocio se vuelve central.

En lugar de depender de una sola puntuación estática de fraude, evalúa el riesgo en cada etapa usando conjuntos de reglas explícitos. Por ejemplo:

- En el registro, filtra patrones de email desechable, anomalías de dispositivo y velocidad anómala.

- En el onboarding, combina verificaciones de identidad, verificaciones de documentos, inteligencia de dispositivos y reglas de tiempo.

- En la transacción o desembolso, evalúa la antigüedad de la cuenta, el comportamiento desde el onboarding, los cambios de pago, el riesgo del beneficiario y los patrones de entidades vinculadas.

- En el inicio de sesión o la recuperación, compara las señales actuales con patrones históricos conocidos como buenos.

Este enfoque ofrece al equipo varias ventajas:

- Controles específicos por etapa en lugar de una sola puntuación poco precisa

- Cambios de reglas rápidos cuando aparecen nuevos patrones de ataque

- Trazabilidad clara para cada regla activada

- Mejor ajuste porque los analistas pueden inspeccionar falsos positivos y casos perdidos

- Flexibilidad con proveedores porque las señales externas pueden sustituirse sin reescribir todo el modelo operativo

Si quieres un punto de partida sencillo, consulta Trabajar con reglas básicas. Si tu programa antifraude usa atributos ponderados, los scorecards también pueden ayudar. Consulta Implementar scorecards en motores de reglas.

Un modelo operativo práctico para antifraude

Un modelo operativo antifraude viable suele incluir estos componentes:

Capa de recopilación de eventos

Captura los hitos del recorrido del cliente, los metadatos técnicos y las respuestas de terceros en un esquema de eventos coherente.

Capa de enriquecimiento

Conecta con servicios externos para verificaciones de dispositivo, identidad, email, IP, empresa, documento o comportamiento. Conserva la respuesta bruta y los atributos mapeados que utilizas en la lógica de decisión.

Capa de decisión

Ejecuta reglas deterministas, árboles de decisión, scorecards y lógica de enrutamiento. Produce resultados como aprobar, aplicar step-up, revisar, desafiar, limitar o bloquear.

Revisión de casos y feedback

Almacena las decisiones de los analistas, los resultados de fraude confirmado y la retroalimentación de falsos positivos. Devuelve esos resultados al ajuste de reglas.

Capa de monitorización

Supervisa las tasas de ataque, el impacto en conversión, los falsos positivos, el volumen de revisión manual, las tasas de aprobación por segmento y los patrones de activación de reglas a lo largo del tiempo.

Esta estructura ayuda a las empresas a desarrollar competencia antifraude como una función repetible en lugar de como una colección de herramientas desconectadas.

Cómo se ve lo bueno en la práctica

Una configuración antifraude madura no depende de puntuaciones misteriosas. Tiene hitos de eventos claros, registro técnico completo, lógica de decisión reutilizable y trazas de decisión completas. Usa datos externos cuando aportan valor, pero no cede la propiedad de la lógica ni del historial enriquecido.

Eso importa para el coste, la velocidad y el control. Cuando tu equipo posee la capa de decisión, puede adaptarse más rápido a nuevos patrones de fraude, comparar proveedores basándose en evidencias y no en promesas, y seguir mejorando el rendimiento sin reconstruir el stack cada año.

La competencia antifraude se construye mediante propiedad de los datos, trazabilidad y flujos de decisión flexibles. Compra señales cuando sea necesario. Pero mantén el núcleo bajo tu control.